Аналіз методів компрометації телеграм-акаунтів: кейси, поради для захисту та прогнози

В умовах повномасштабної війни, навіть злами персональних акаунтів створюють значні ризики не лише для окремих користувачів, а й для національної безпеки в цілому.

Команда гарячої лінії з цифрової безпеки Nadiyno.org презентує звіт дослідження схем, які використовують зловмисники для компрометації телеграм-акаунтів у 2024 та на початку 2025 років. На основі зібраних даних детально проаналізовано методи атак, їх реалізацію та шляхи поширення, а також сформульовано поради для захисту.

Понад 70% зафіксованих Nadiyno.org інцидентів кібербезпеки у 2024 році стосувалися несанкціонованого доступу до телеграм-акаунтів.

Мета Nadiyno.org – зробити цифрову безпеку зрозумілою та доступною для кожного українця. Тож результати цього дослідження є загальнодоступними для ознайомлення, використання та розповсюдження з посиланням на джерело – Nadiyno.org.

Методологія дослідження базувалася на комплексному підході з акцентом на практичний аналіз реальних кейсів зі звернень на гарячу лінію Nadiyno.org, а також схем, описаних у медіа та соціальних мережах.

Навіщо шахраям телеграм-акаунти?

Незважаючи на російське походження, телеграм є найпопулярнішою соціальною мережею в Україні. На кінець 2023 року 75% українців використовували телеграм для спілкування, а 72% отримували звідти новини. При цьому більшість користувачів переконані, що їхні облікові записи не цікаві для зловмисників.

Основні цілі шахраїв

Важливо! Жертвами шахраїв стають не тільки пересічні користувачі, а й великі компанії з висококваліфікованими спеціалістами.

Вектори атак на телеграм-акаунти

Приклади головних фішингових схем 2024 року

Приклад фішингової схеми 1. Голосування

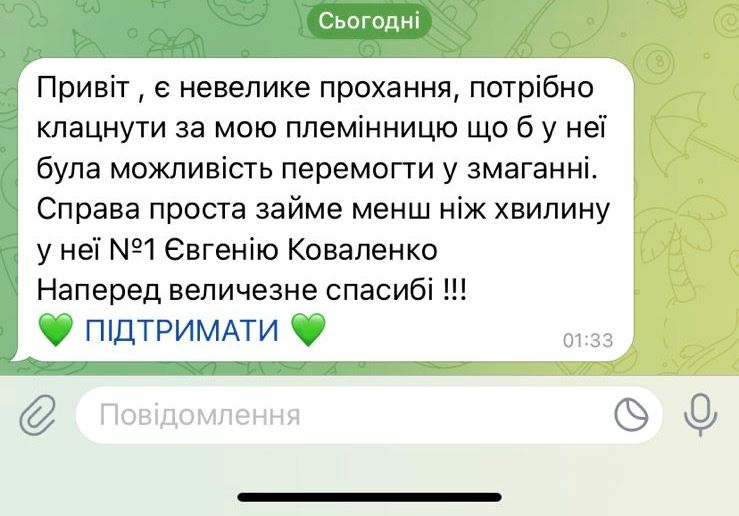

Однією із найпоширеніших і найпростіших фішингових схем, пов'язаних зі зламом телеграм-акаунтів, є схема, за якою зловмисник спонукає користувача «взяти участь у голосуванні», змушуючи його перейти за шкідливим посиланням.

Джерело: Звернення на гарячу лінію Nadiyno.org

Джерело: Звернення на гарячу лінію Nadiyno.org

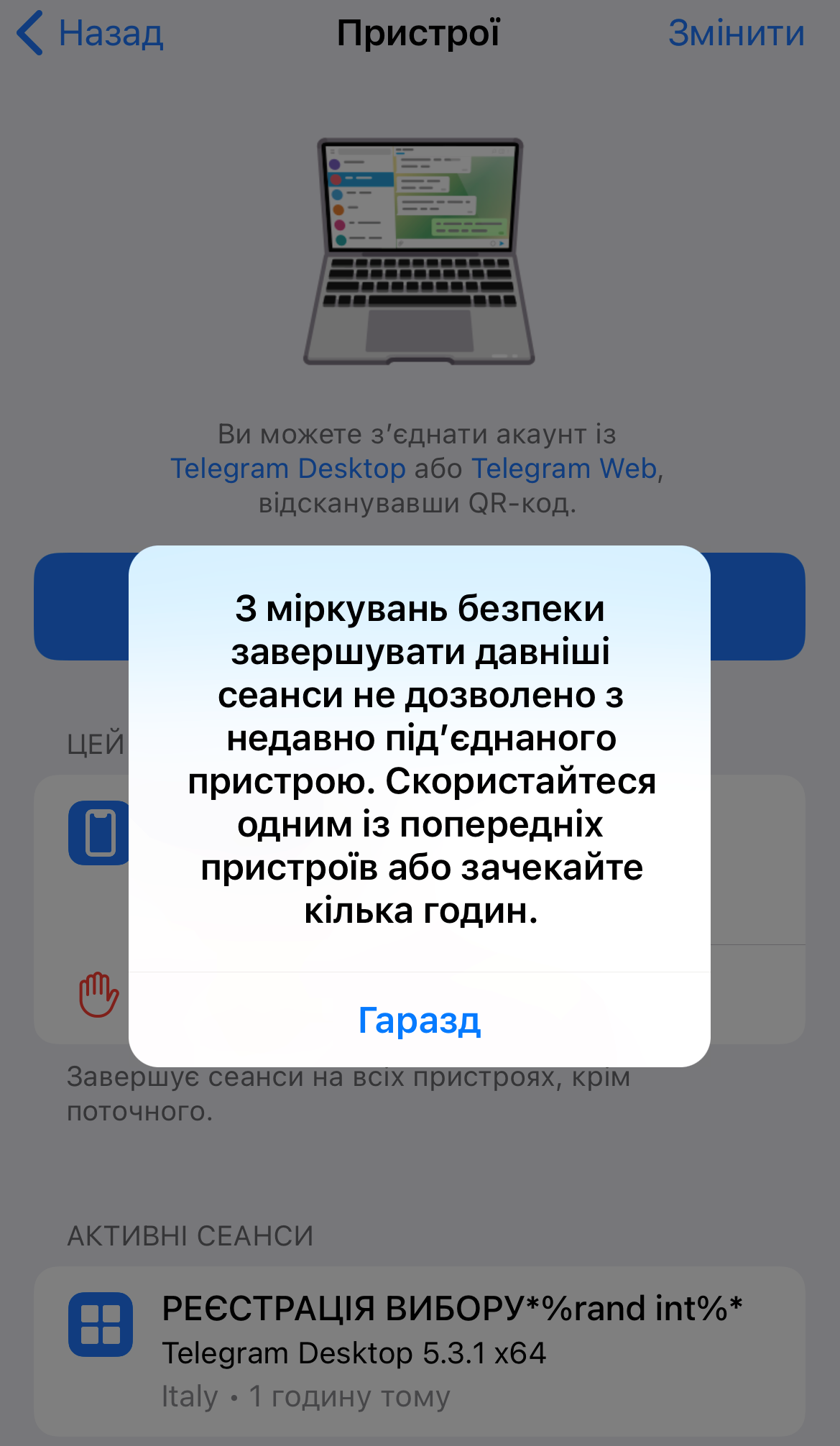

Коли користувач намагається проголосувати, сайт просить увійти через телеграм. Може з’явитися QR-код для прив’язки нового пристрою. Коли користувач відсканує код, шахрай отримає доступ до акаунту. Якщо жертва не помітить злам, через 24 години зловмисник зможе зробити свій пристрій «довіреним» і навіть викинути з акаунту справжнього власника.

Крім того, зловмисники можуть ініціювати процес видалення акаунту, щоби завдати ще більшої шкоди користувачеві.

Детальніший аналіз, як працюють фішингові вебсайти — у повному тексті дослідження за посиланням.

Приклад фішингової схеми 2. Фейковий телеграм-акаунт

Є й інший вид фішингу — коли жертві пише нібито офіційний телеграм-акаунт. Насправді ж це шахрайська підробка (наприклад, схоже ім'я та фото профілю). Користувачу надсилається повідомлення, що містить посилання — воно вестиме на фішинговий сайт. Сайт, у свою чергу, попросить авторизуватися. Якщо користувач це зробить, зловмисники отримають повний доступ до його акаунту.

Джерело: Звернення на гарячу лінію Nadiyno.org

Джерело: Звернення на гарячу лінію Nadiyno.org

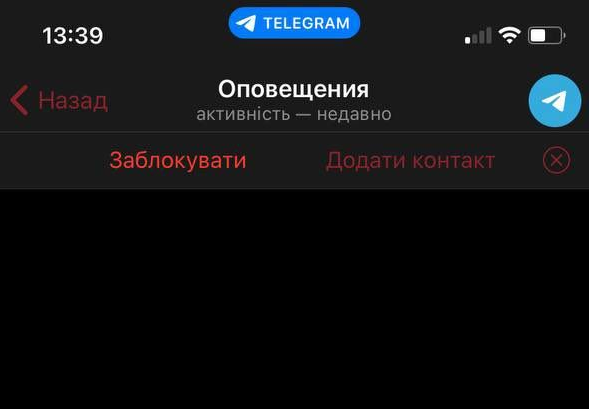

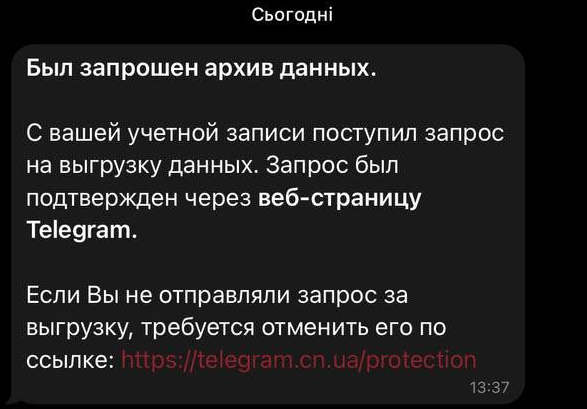

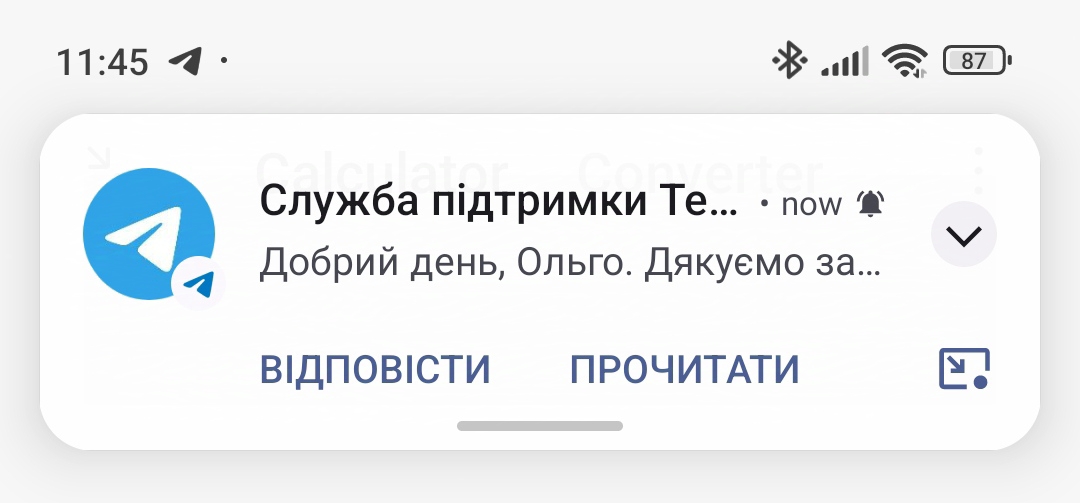

Приклад фішингової схеми 3. Фейкова служба підтримки

Ця фішингова схема схожа на попередню, але тут шахраї видають себе за співробітників технічної підтримки телеграму. Зловмисники контактують із користувачами, нібито щоби запобігти видаленню їхніх акаунтів. Як і більшість фішингових повідомлень, таке звернення містить емоційний контекст та елемент терміновості — спонукає жертву до негайних дій. Далі відтворюється вже описаний вище сценарій з авторизацією.

Джерело: Звернення на гарячу лінію Nadiyno.org

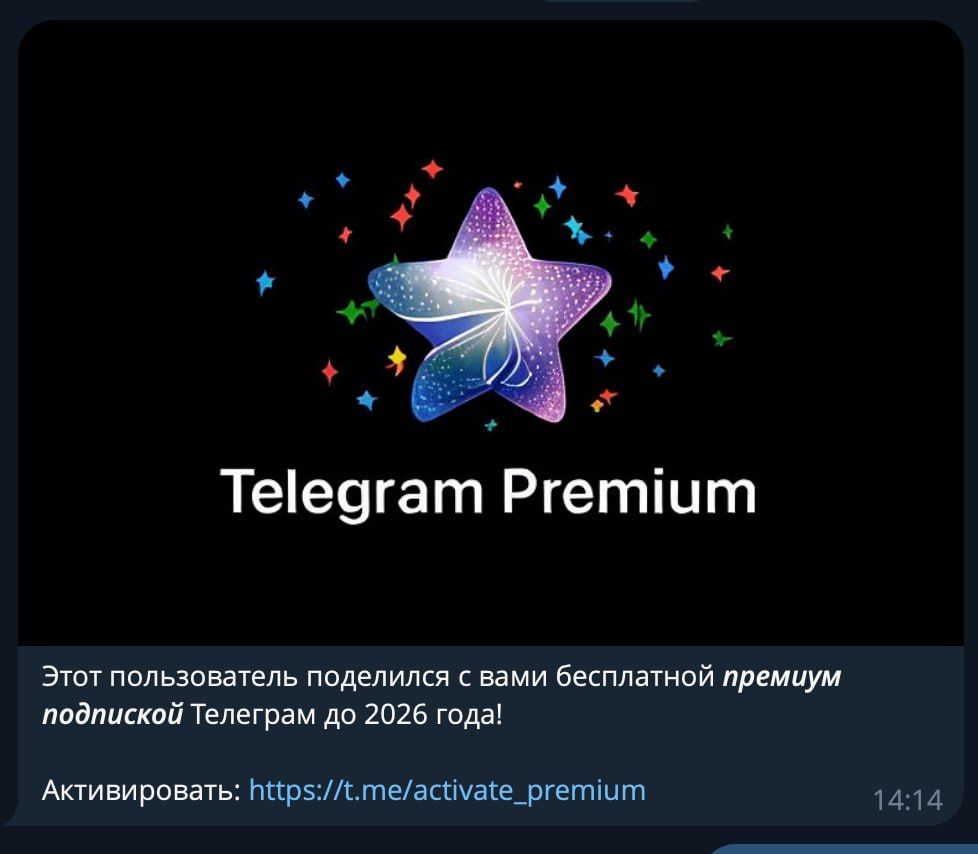

Приклад фішингової схеми 4. Подарунок преміум-підписки

Шахраї створили фішингову схему, що передбачає розсилку повідомлень про нібито отримання користувачем «подарунку» у вигляді безкоштовної преміум-підписки. Зловмисники грають на емоціях жертви та ілюзії вигоди — це поширений прийом у соціальній інженерії, який робить обман ефективнішим.

Посилання веде на шахрайський сайт, де користувачу пропонується авторизуватися, щоб отримати «подарунок». Знову ж таки, у разі авторизації акаунт буде скомпрометовано.

Джерело: Звернення на гарячу лінію Nadiyno.org

Приклад фішингової схеми 5. Спам-запити та фальшива служба безпеки

Ця шахрайська схема вимагає більше підготовки та орієнтована на конкретну жертву. Зловмисники використовують номер телефону людини, який дістають, до прикладу, через відкриті джерела або витоки даних.

Механізм атаки:

Перехоплення SMS

Цей метод викрадення облікових записів націлений на конкретних людей, зазвичай з метою викрадення конфіденційної інформації.

Загроза особливо актуальна для журналістів, активістів, політиків та публічних осіб.

Механізм атаки:

Перехоплення SMS може відбуватися декількома способами:

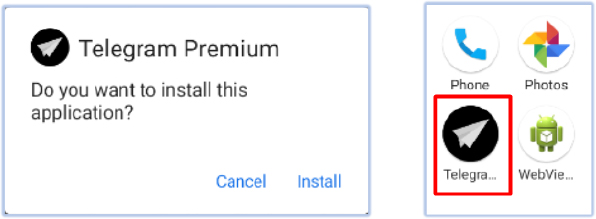

Шкідливе програмне забезпечення

Компрометація акаунтів може статися через шкідливе програмне забезпечення, особливо через неофіційні клієнти телеграму. Ці альтернативні застосунки пропонують розширені можливості, наприклад, перегляд видалених повідомлень чи безкоштовний доступ до преміум-функцій. Однак використання таких версій месенджера створює серйозні ризики — зловмисники можуть отримати доступ не тільки до вашого акаунту, а й до всього пристрою.

Джерело: CYFIRMA

Рекомендації для захисту телеграм-акаунтів

Команда Nadiyno.org створила перелік рекомендацій, які мінімізують ризики та забезпечать надійний захист від потенційних атак на телеграм-акаунти.

Прогнози щодо безпеки телеграму у 2025 році від Nadiyno.org

Популярність телеграму зростатиме.

Станом на 2024 рік месенджером користуються близько 950 мільйонів людей по світу, і їхня кількість стабільно збільшуватиметься. Завдяки зручності та широкому функціоналу він приваблює нових користувачів, але водночас стає вразливою ціллю для зловмисників.

Основні загрози для телеграм-акаунтів — соціальна інженерія та фішинг.

Зловмисники продовжать вдосконалювати свої техніки, створюючи ще більш переконливі та складні для виявлення фішингові схеми.

Штучний інтелект стає потужним інструментом для фішингу.

ШІ вже вміє імітувати будь-який стиль спілкування, що підвищує успішність атак. У майбутньому ШІ зможе генерувати досконаліші дипфейки, персоналізовані фішингові повідомлення (з урахуванням психології жертви), визначати оптимальний час для атаки тощо. Також ШІ може використовуватися зловмисниками для автоматичної генерації фішингових вебсайтів з використанням обфускованого коду.

Телеграм розвиватиме механізми безпеки, зокрема впровадивши інноваційну систему верифікації від третіх сторін.

Це децентралізоване рішення дозволяє авторизованим сервісам надавати додаткові значки верифікації для акаунтів та чатів, що значно полегшує ідентифікацію офіційних джерел інформації та допомагає у боротьбі з шахрайством і дезінформацією.

Післямова

Наразі неможливо повністю завадити шахраям створювати і розміщувати фішингові вебсайти.

Хоча телеграм і має вбудовану антиспам систему, вона не може забезпечити стовідсотковий захист від фішингових атак з кількох причин.

По-перше, платформа обслуговує сотні мільйонів користувачів, які щодня обмінюються величезною кількістю повідомлень.

По-друге, шахраї постійно створюють нові фішингові сайти, які ще не внесені до бази підозрілих ресурсів, тож автоматичні системи не завжди встигають їх виявити.

Ключовий інсайт дослідження Nadiyno.org:

Найчастіше користувачі самостійно надають зловмисникам доступ до своїх облікових записів через необачність або недостатню обізнаність.Найкращий спосіб протидії шахрайствам — швидке виявлення атак, подання скарг та підвищення рівня цифрової гігієни на загальнонаціональному рівні.

База знань Nadiyno містить широкий спектр відповідей на запитання щодо безпеки у кіберпросторі. Якщо потрібної відповіді немає, ви завжди можете звернутися на безоплатну гарячу лінію з цифрової безпеки. Експерти допоможуть із питаннями особистої та корпоративної безпеки в інтернеті.